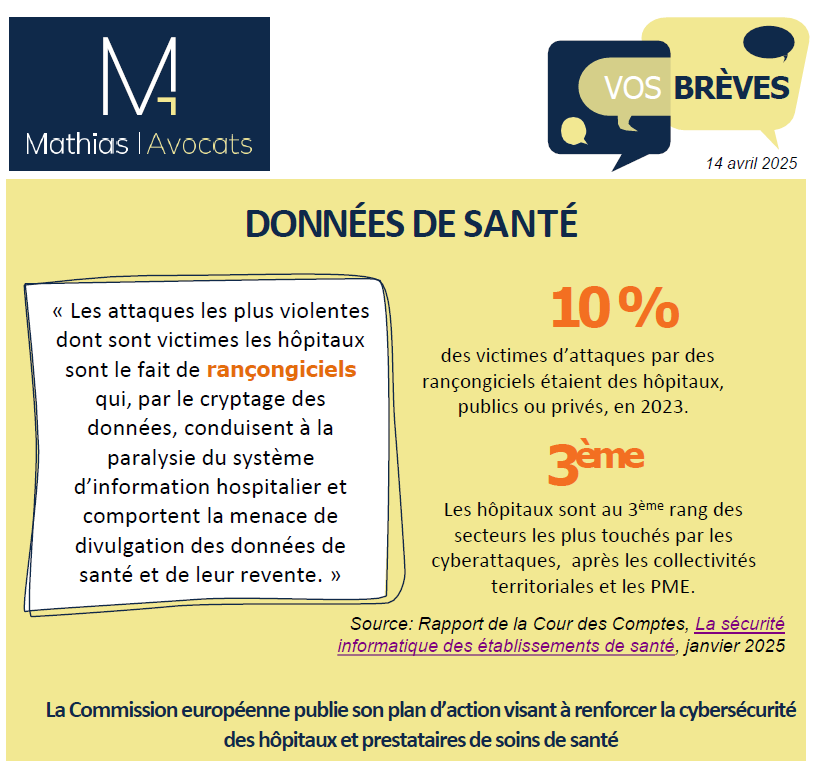

Alors que la Commission européenne a publié son plan d'action visant à...

CYBERSECURITE / CYBERCRIMINALITE

CNIL : quels axes de contrôle pour 2025 ?

Comme chaque année, la Commission nationale de l’informatique et des...

Cybersécurité et Cyber-résilience : le plan stratégique 2025-2027 de l’ANSSI

L’Agence nationale de la sécurité des systèmes d’information (ANSSI)...

Cyberattaque : comment déposer plainte auprès du Procureur de la République ?

Toute personne victime d’une cyberattaque peut déposer plainte...

Entreprises et prestataires informatiques : les bonnes pratiques en cybersécurité !

Une entreprise victime d'une cyberattaque par rançongiciel, ayant...

NIS 2 : le cadre juridique visant à assurer un niveau de cybersécurité élevé

Publiée le 27 décembre 2022 au Journal Officiel de l’Union européenne, la...

Envie de recevoir notre

essentiel du mois ?

Un peu plus de lecture

Données de santé : les Actualités ! Vos Brèves offertes

Alors que la Commission européenne a publié son plan d'action visant à...

Déploiement d’outils d’IA dans l’entreprise : le rôle du CSE

Le Comité Social et Économique (CSE) d’une société d’assurance et de...

Droit à la preuve de l’employeur VS Droit au respect de la vie privée du salarié

Un employeur peut-il se fonder sur des fichiers trouvés sur des clés USB...

CNIL : quels axes de contrôle pour 2025 ?

Comme chaque année, la Commission nationale de l’informatique et des...

Cybersécurité et Cyber-résilience : le plan stratégique 2025-2027 de l’ANSSI

L’Agence nationale de la sécurité des systèmes d’information (ANSSI)...

Cyberattaque : comment déposer plainte auprès du Procureur de la République ?

Toute personne victime d’une cyberattaque peut déposer plainte...

Droit d’accès : comment le mettre en œuvre

Le droit d'accès est garanti par la loi Informatique et Libertés et par...

Dommages causés par des produits ou services utilisant l’IA : quel régime de responsabilité ?

A la suite du retrait décidé par la Commission européenne, le 11 février...

Entreprises et prestataires informatiques : les bonnes pratiques en cybersécurité !

Une entreprise victime d'une cyberattaque par rançongiciel, ayant...

Gestion de la relation client, CRM, réutilisation de données selon certaines modalités, quelles sont les bonnes pratiques ?

Quels sont les points d'attention et bonnes pratiques dans le cadre de...

Monsieur ou Madame ? Collecte de l’identité de genre des clients, que retenir ?

Quels sont les enseignements d'un récent arrêt de la Cour de justice de...

Règlement européen sur l’intelligence artificielle : enjeux et mise en conformité

L’utilisation de l’intelligence artificielle (IA) s’est considérablement...

Données de santé : les Actualités ! Vos Brèves offertes

A l’ère de l’intelligence artificielle (IA) et du fait de données...

Le Règlement DORA, pour un secteur financier cyber-résilient, entre en application !

Le Règlement européen sur la résilience opérationnelle numérique du...

Accessibilité numérique : êtes-vous prêts ?

En France, les produits et services numériques ne sont pas toujours...

OSINT : tour d’horizon des principaux enjeux juridiques

Dans un monde où l'information est omniprésente, le renseignement...

Les données de santé sous l’oeil du droit : 7 questions pour comprendre !

La donnée, communément appelée « data », est souvent utilisée...

Digital Services Act : mise en oeuvre et actualités

Le Règlement relatif à un marché unique des services numériques, dit...

Résilience des entités critiques : focus sur la directive dite « REC »

La directive sur la résilience des entités critiques, dite directive...

Digital Services Act : quelles obligations pour les plateformes ?

Le Règlement relatif à un marché unique des services numériques, dit...

La stratégie numérique de l’Union européenne : les pièces-clés du puzzle

Dans ses communications intitulées « Façonner l’avenir numérique de...

LPM 2024 – 2030 : Quels impacts pour les noms de domaine ?

La programmation militaire pour les années 2024 à 2030 et portant...

Le marché unique des données : quels sont les apports du DGA et du Data Act ?

Le Règlement sur la gouvernance des données (dit DGA, pour Data...

LPM 2024 – 2030 : quels impacts pour les éditeurs de logiciels ?

La programmation militaire pour les années 2024 à 2030 et portant...

Utilisation de messageries privées dans le secteur financier : enjeux et réglementations

Le 14 août 2024, la Securities & Exchange Commission (SEC),...

JOP 2024 : L’épreuve de la vidéosurveillance algorithmique

Dans le cadre des Jeux Olympiques et Paralympiques (JOP) 2024,...

Bilan et perspectives de la fin de l’accès au public du Registre des bénéficiaires effectifs (RBE)

La fin de l’accès au registre des bénéficiaires effectifs (RBE) pour le...

Une adaptation des mentions légales requise par la loi SREN

Promulguée le 21 mai 2024, la loi visant à sécuriser et à réguler...

Loi SREN : pour un espace numérique plus sûr et responsable

Promulguée le 21 mai 2024, la loi visant à sécuriser et à réguler...

Modifications imposées unilatéralement par les éditeurs de logiciels : le cas Broadcom/VMware

L’acquisition de VMware, le spécialiste de la virtualisation, par...

Cyberdiplomatie : un instrument au cœur des enjeux de cybersécurité

Dans un environnement international de plus en plus interdépendant,...

Inde : quel cadre pour la protection des données à caractère personnel ?

La loi indienne sur la protection des données personnelles numériques...

Les enjeux de la « raison d’être » : éthique et gouvernance au cœur de la stratégie des entreprises du numérique

À l'ère numérique, la présence omniprésente des technologies transforme...

Digital Markets Act : quels impacts sur la gestion des données des utilisateurs ?

Adopté le 14 septembre 2022, le Règlement sur les marchés numériques...

Dirigeants et équipes : se former à la cybersécurité, une obligation réglementaire

Dans le cadre de la stratégie de l'Union européenne (UE) en matière de...

Logiciels open source : que prévoit le Cyber Resilience Act ?

Le Cyber Resilience Act (CRA) est un Règlement européen destiné à...

Une commission d’enquête parlementaire est-elle tenue de respecter le RGPD ?

Est-ce qu’une commission, mise en place par le Parlement, pour enquêter...

L’intelligence artificielle dans les contrats : enjeux et bonnes pratiques

L’utilisation de l'intelligence artificielle (IA) par les entreprises...

Norme ISO 27001, à la lumière des évolutions en matière de cybersécurité : quels enjeux juridiques ?

La norme ISO/CEI 27001, élaborée conjointement par l'ISO (Organisation...

Focus sur l’intelligence artificielle dans le secteur financier : quels usages, quel cadre ?

A travers le monde, des milliers de brevets sur des technologies...

Intelligence artificielle et protection des données à caractère personnel : quelles règles s’appliquent ?

La Confédération des organisations européennes de protection des données...

L’intégration de l’intelligence artificielle dans votre charte informatique : un impératif juridique et opérationnel

Dans un monde professionnel de plus en plus numérisé, l'intelligence...

Usage devant le juge civil d’une preuve obtenue de façon déloyale, quelles conséquences opérationnelles ?

Est-ce qu’une preuve obtenue de manière déloyale peut, sous certaines...

CNIL : quels axes de contrôle pour 2024 ?

Comme chaque année, la Commission nationale de l’informatique et des...

Auteurs de logiciels ou inventeurs non salariés ni agents publics : quid de la contrepartie financière ?

Une personne non-salariée (le plus souvent stagiaire), qui effectue des...

Durabilité et RSE : une responsabilité transversale dans l’entreprise

La directive européenne 2022/2464 du 14 décembre 2022 dite « CSRD »...

Encourager le partage des données : le DGA et l’altruisme en matière de données

Applicable depuis le 24 septembre 2023, le Règlement sur la gouvernance...

Les modalités d’application du partage des données prévu par le Règlement sur la gouvernance des données (DGA)

Ce Règlement est applicable depuis le 24 septembre 2023. Dans un...

Scoring sur la capacité de remboursement d’un crédit : que retenir ?

L’établissement automatisé d’une valeur de probabilité relative à la...

Annulation de la sanction de l’ICO à l’encontre de Clearview AI : une décision révélatrice des limites du RGPD ?

Le 17 octobre 2023, l’amende de 7,5 millions de livres sterling infligée...

Vie privée du salarié et justification d’un licenciement par l’employeur : le difficile équilibre

Le 4 octobre 2023, la chambre sociale de la Cour de cassation a eu...

Non-conformité et concurrence déloyale : une association qui peut coûter cher !

« Le respect par une entreprise des obligations imposées aux...

Projets informatiques : quelques rappels

Le 9 septembre 2022, la Cour d'appel de Paris a examiné un litige...

Protection des données à caractère personnel : attention aux formulaires (très) intrusifs !

Le 18 septembre 2023, la Commission Nationale de l’Informatique et des...

Violation du RGPD : une réparation des préjudices oui, mais sous conditions !

« Toute personne ayant subi un dommage matériel ou moral du fait...

En tant que DPO, comment faire face au développement de systèmes utilisant l’intelligence artificielle ?

La Confédération des organisations européennes de protection des données...

Digital Services Act : contenu et mise en oeuvre

Le Règlement relatif à un marché unique des services numériques, dit...

La certification des entreprises américaines en application du Data Privacy Framework

Le nouveau cadre de protection des données personnelles entre l’Union...

Décision d’adéquation concernant les États-Unis : quel recours pour les personnes concernées par un transfert de données ?

Le 10 juillet 2023, la Commission européenne a constaté que les...

Les États-Unis : un pays de nouveau adéquat

Le 10 juillet 2023, la Commission européenne a constaté que les...

Ticket de caisse : les règles changent !

Le 1er aout 2023 marque la fin de l’impression automatique du ticket de...

Influenceurs : quel nouveau cadre ?

La loi visant à encadrer l’influence commerciale et à lutter contre les...

Publicité personnalisée en ligne : la CNIL sanctionne (encore) !

Le 15 juin 2023, la Commission nationale de l’informatique et des...

Directive NIS 2 : le partage d’informations encouragé, pour assurer un niveau élevé de cybersécurité

La directive européenne dite « NIS 2 » (Network and Information Security)...

Données de santé : que retenir de la dernière sanction prononcée par la Cnil ?

Le 11 mai 2023, la formation restreinte de la Cnil a prononcé une...

Droit d’accès : nouvelles indications de la CJUE

Le 4 mai 2023 plusieurs décisions importantes ont été rendues par la Cour...

Lutte anti-corruption : quel sera le nouveau cadre juridique européen ?

Lors de son discours sur l’état de l’Union de 2022, la présidente de la...

Publication du rapport annuel de la CNIL : quel bilan cyber en 2022 et quels enjeux pour 2023 ?

Le rapport annuel de la Commission nationale de l’informatique et des...

Alertes professionnelles : projet de référentiel de la Cnil

A la suite de l’adoption de la loi « Waserman » du 21 mars 2022...

Scoring, profilage et prise de décision automatisée au regard du RGPD

Au sens de l’article 22, paragraphe 1 du RGPD, l’établissement automatisé...

European Court of Justice: a landmark decision on GDPR damages

On May 4 2023, The European Court of Justice (ECJ) made an important...

Un tour d’horizon du Data Governance Act

Le règlement sur la gouvernance de données, dit DGA (Data Governance...

La méthodologie de l’AFA et du PNF pour les enquêtes internes anticorruption

Le 14 mars 2023 l’Agence Française Anticorruption (AFA) et le Parquet...

Chat GPT: a brief overview from a legal standpoint

This past November, a disruptive AI tool emerged in the technology...

Le lanceur d’alerte salarié : quelles actualités ?

Lorsqu’un lanceur d’alerte salarié fait l’objet d’un licenciement en...

Plateforme numérique de location de meublés de tourisme : obligation d’informations envers les communes et RGPD

Par un jugement en date du 30 novembre 2022, le Tribunal judiciaire de...

Applications mobiles : quelles actualités ?

Le 17 février 2023, la Commission nationale de l’informatique et des...

Traitement de données personnelles…et absence d’application du RGPD

Par une délibération du 20 décembre 2022, la Commission nationale de...

Liberté des médias dans l’UE : que retenir ?

Le 16 septembre 2022, la Commission européenne a publié une proposition...

CJUE : quelle étendue du droit d’accès ?

Dans un arrêt du 12 janvier 2023, la Cour de justice de l’Union...

Droits des personnes, sécurité : un opérateur télécoms sanctionné

Le 30 novembre 2022, la Commission Nationale de l’Informatique et des...

Etats-Unis : de nouveau un pays adéquat dans quelques mois ?

Le 13 décembre 2022, la Commission européenne a annoncé lancer le...

Refus de communication du code de déverrouillage d’un téléphone : quelles conséquences ?

Au regard des articles 434-15-2 du code pénal et 29 de la loi n° 2004-575...

Dommage imminent : publication d’informations interdite

Constatant un dommage imminent, le juge du référé du tribunal de commerce...

CNIL : nouvelle recommandation relative aux mots de passe

Dans sa délibération du 21 juillet 2022, la Commission nationale de...

Contrat informatique : refus du client de collaborer avec le prestataire, quelle sanction ?

L’obligation de collaboration du client avec son prestataire est le...

Gestion des plaintes par la CNIL et sanction du DPO : précisions du Conseil d’Etat

Dans une décision rendue le 21 octobre 2022, le Conseil d’Etat est revenu...

Logiciel de reconnaissance faciale : sanction maximale par la CNIL

Ce 17 octobre 2022, une société américaine ayant développé un logiciel de...

Violation d’une licence de logiciel : l’action en contrefaçon à l’avantage !

L’application de la règle classique du non-cumul des responsabilités...

Transferts hors UE : transition vers les nouvelles CCT

A compter du 27 décembre 2022, les clauses contractuelles types encadrant...

L’intelligence artificielle au service de l’action publique

Le 30 août 2022, le Conseil d’État a publié une étude intitulée...

Première décision prononcée en application du CCPA

Ce mercredi 24 août 2022, l’Attorney General de l’Etat de Californie a...

Interprétation large des catégories particulières de données

Le traitement de catégories particulières de données est interdit, sauf...

Cloud: requalifying controller/processor relationships

The General Data Protection Regulation grants targeted rights and...

Une violation de données signalée par la CNIL doit-elle lui être notifiée ?

Par une décision du 22 juillet 2022, le Conseil d'Etat répond à cette...

Contrat d’adhésion et clause attributive de juridiction

Le 14 septembre 2021, le Tribunal de commerce de Marseille a rendu un...

Garantie légale de conformité : adaptation aux biens, contenus et services numériques

A compter du 1er octobre 2022, les professionnels vendeurs et...

NFT et propriété intellectuelle : que retenir du rapport du CSPLA ?

Le 22 juillet 2022, le Conseil Supérieur de la Propriété Littéraire et...

Plateforme de vente en ligne : hébergeur ou éditeur ?

Par un arrêt rendu en juin 2022, la chambre commerciale de la Cour de...

Licenciement du DPO salarié : à quelles conditions ?

Par un arrêt rendu le 22 juin 2022, la Cour de justice de l’Union...

Fouille de poubelles : une atteinte à la vie privée ?

Par un arrêt rendu le 6 avril 2022, la Cour de cassation s’est à nouveau...

LCB-FT et protection des données : quels enjeux ?

Depuis une dizaine d’années, la France et plus globalement l’Union...

Association, fondation & transmission de données

En novembre dernier, la Commission nationale de l’informatique et des...

Cookie walls : critères d’évaluation de la CNIL

Dans son communiqué du 16 mai 2022, la Commission Nationale de...

Activité cyber : bilan 2021 et enjeux pour 2022

Le 11 mai 2022 ont été publiés deux rapports d’activité 2021 : celui de...

Sous-traitance et données de santé : que retenir ?

Par la délibération SAN-2022-009 du 15 avril 2022, la formation...

Réforme de la loi de blocage : que retenir ?

Un décret du 18 février 2022 et un arrêté du 16 mars 2022 sont entrés en...

Les lanceurs d’alerte : quelle protection ?

Le régime relatif à la protection des lanceurs d'alerte a récemment...

Enregistrements des appels: nouvelles obligations dans le secteur des assurances

Désormais les distributeurs de produits d'assurance devront, entre autres...

Google Analytics : mise en demeure d’un site web

Dans un communiqué du 10 février 2022, la Commission nationale de...

TCF et IAB Europe : quels manquements au RGPD ?

Dans une décision du 2 février 2022, l’autorité belge de protection des...

Comment encadrer la sous-traitance ultérieure en matière de cloud ?

La fourniture d’un service de cloud peut impliquer l’intervention de...

Conformité à la loi Sapin 2 : gouvernance et perspectives

Quelles obligations pour les organisations en matière de lutte contre la...

Droit d’accès des salariés : comment répondre ?

La Commission nationale de l’informatique et des libertés (Cnil) a publié...

Dropshipping : quels risques et obligations ?

Le « dropshipping » ou la livraison directe constitue un modèle...

Données de connexion : que retenir ?

Trois décrets ont été adoptés le 21 octobre 2021 afin de modifier les...

Dématérialisation des sûretés : quel formalisme ?

Prise en application de la loi PACTE (loi n° 2019-486 du 22 mai 2019...

Vidéosurveillance illicite et licenciement : que retenir ?

Des images issues d'un système de vidéosurveillance installées aux fins...

Contrefaçon de codes sources

A l’occasion d’un jugement en date du 23 septembre 2021, le tribunal...

Bases de données: quels critères ?

Une société éditant et exploitant un site Internet centralisant des...

Décompilation : quels droits, quels usages, quels risques ?

Par une décision du 6 octobre 2021, la Cour de Justice de l’Union...

Messagerie personnelle : la vie privée prime

Par un jugement du 23 juillet 2021, le Conseil de prud’hommes de Meaux,...

Recette informatique : force probante du procès-verbal

Un prestataire informatique qui n’informe pas suffisamment son client sur...

Conformité des biens de cybersurveillance

En juillet 2021, l’affaire « Pegasus » a révélé l’utilisation d’un...

Rançongiciel : quelle indemnisation des préjudices ?

Pour obtenir l’indemnisation de son préjudice moral, une société victime...

Réversibilité : quels points de vigilance ?

Le recours croissant à des solutions fournies en mode «...

Représentation d’intérêts et protection des données

Un traitement de données à caractère personnel, mis en œuvre au moyen...

Utilisation d’une licence au sein d’un groupe de sociétés

Dans le cadre d’un groupe de sociétés, il est courant que l’entité...

Cookies: vérifiez votre conformité

La formation restreinte de la Commission nationale de l’informatique et...

Contrat informatique: quelles obligations des parties ?

La nature des obligations des parties dans le cadre d’un contrat...

Recette informatique et validité d’un constat sur Internet

Par un jugement du 22 avril 2021, le tribunal de commerce de Marseille...

Cnil : nouveaux enseignements sur la gestion commerciale des prospects

A l’occasion de la délibération SAN-2021-008 du 14 juin 2021 prononçant...

Pourquoi déposer les codes sources ?

Les codes sources d'une application sont des actifs immatériels...

CNIe : les enjeux de l’identification électronique

La carte nationale d’identité électronique (CNIe) est en circulation en...

CNIL : quels axes de contrôle pour 2021 ?

Comme chaque année, la Commission nationale de l’informatique et des...

IA : quel nouveau cadre juridique ?

En avril 2021, la Commission européenne a présenté une nouvelle stratégie...

Conservation des données de connexion : statu quo

Dans une décision rendue le 21 avril 2021, le Conseil d’État a examiné la...

AIPD : fin de la dispense accordée par la Cnil

A compter du 25 mai 2021, la réalisation d’une analyse d’impact relative...

Violation d’un contrat de licence : quelle responsabilité ?

L’action en contrefaçon d'une société titulaire des droits doit être...

Chatbot : quels enjeux de conformité ?

Avant toute mise à disposition d’un chatbot, le responsable du traitement...

Métadonnées : quel accès à des fins pénales ?

Il est interdit d’imposer aux fournisseurs de communications...

Rupture abusive de contrats IT : quelle responsabilité ?

Dans une même affaire relative à la rupture abusive de contrats IT, il...

Prospection commerciale : la Cnil enjoint la suppression des données

Par une délibération du 8 décembre 2020, la formation restreinte de la...

Information sur les cookies : pratiques à éviter

Par deux délibérations du 7 décembre 2020, la formation restreinte de la...

Clients et prospection commerciale : quelle durée de conservation ?

La conservation pendant quatre ans, à des fins de prospection...

Information et gestion des droits : points d’attention

Après avoir relevé plusieurs manquements (conservation limitée des...

Violation de données : quelle gestion ?

Par une délibération n° SAN-2020-008 du 18 novembre 2020, la formation...

Google Analytics et publicité ciblée

Le dépôt et la lecture de certaines cookies de la solution Google...

Méthode SAFe et contrats : checklist des points clés

Scaled Agile Framework ou SAFe est un ensemble de principes et de...

Cookies : comment se mettre à jour ?

Attendues par de nombreux professionnels du secteur de la publicité en...

Méthode SAFe : quels sont les objectifs ?

Scaled Agile Framework ou SAFe est un ensemble de principes et de...

Neutralité du net : premier arrêt de la CJUE

Par un arrêt du 15 septembre 2020, la Cour de la justice de l’Union...

StopCovid : clôture de la mise en demeure

Par une décision 2020-012 du 3 septembre 2020, la Présidente de la...

Prospects et clients : quelle gestion de la conservation des données ?

La conservation de données relatives à des prospects traitées à des fins...

StopCovid : mise en demeure de la Cnil

Par une décision n°MED-2020-015 du 15 juillet 2020, la Présidente de la...

Règlement P2B, intermédiation pour les professionnels

Le règlement (UE) 2019/1150 du 20 juin 2019 promouvant l’équité et la...

CCPA: a class action against a video conferencing app

On April, 17th, a class action was brought under the California Consumer...

Retrait de contenu illicite par les hébergeurs : précisions de la CJUE

Le droit de l’Union européenne ne s’oppose pas à ce qu’une juridiction...

Prêt de bitcoins : attention aux conditions contractuelles

Dans un jugement du 26 février 2020, le Tribunal de commerce de Nanterre...

Droit au déréférencement : annulation de la sanction de la Cnil

Le 27 mars dernier, le Conseil d’État a annulé la sanction pécuniaire...

Covid-19 : quelle gestion des données personnelles ?

La Cnil et le Comité européen de la protection des données ont rappelé...

Cnil : quels axes de contrôle pour 2020 ?

Comme chaque année, la Commission nationale de l’informatique et des...

Covid-19 et télétravail : entre continuité d’activité et maintien de la sécurité

Afin de permettre la continuité des activités professionnelles durant la...

Covid-19 : un cas de force majeure ?

« L’Etat considère le coronavirus comme un cas de force majeure pour les...

Facial recognition regulation in the USA: an efficient legal patchwork?

Facial recognition systems rely on faces’ analysis to extract a growing...

Dispositifs d’alertes professionnelles : quelle typologie ?

Le 10 décembre 2019, la Cnil publiait un référentiel relatif aux...

CCPA: the rulemaking process for implementation Regulations

The California Consumer Privacy Act (CCPA) took effect last January...

Violation de licence de logiciel : quelle action engager ?

La Cour de justice de l'Union européenne (CJUE) a énoncé que la violation...

Vidéosurveillance excessive : mises en demeure de la Cnil

La Présidente de la Commission nationale de l'informatique et des...

Messagerie instantanée au travail et secret des correspondances

Par un arrêt du 23 octobre 2019, la chambre sociale de la Cour de...

Relations commerciales : quel préavis ?

Par ordonnance n°2019-359 du 24 avril 2019, le titre IV du livre IV du...

Californie : nouveau cadre de protection des données

Dès le 1er janvier 2020, trois lois californiennes entreront en vigueur....

First Cloud Act Agreement signed by the US and the UK

On October 3, 2019, the United States’ Department of Justice announced...

Le service Gmail est-il un service de communications électroniques ?

Par un arrêt rendu le 13 juin 2019, la Cour de justice de l'Union...

CGV et facturation : quelles sont les nouveautés ?

Par ordonnance du 24 avril 2019, les dispositions relatives aux CGV et...

Décision individuelle automatisée et RGPD

Grâce à l’intelligence artificielle, les algorithmes sont capables de...

Sécurité des données : sanction de 180 000€ prononcée par la Cnil

Le 18 juillet 2019, par une délibération n° SAN – 2019-007, la formation...

Un directeur de la publication condamné pour défaut de mentions légales

Les mentions légales d'un site Internet ne sont pas qu'une simple...

Loi PACTE : quelles nouveautés en matière de brevet ?

Assurer une meilleure protection du brevet, tel est l'un des objectifs de...

Un nouveau décret sur la protection des données personnelles

Entré en vigueur le 1er juin 2019, le décret n°2019-536 du 29 mai 2019...

Bons réflexes : votre entité est-elle responsable du traitement ou sous-traitant ?

Responsable du traitement, responsable conjoint du traitement,...

Cnil : quels axes de contrôle pour 2019 ?

Comme chaque année, la Commission nationale de l’informatique et des...

Les compteurs Linky sont-ils conformes au RGPD ?

La généralisation de compteur d’électricité et de gaz dans les...

Traitement du NIR : le décret en Conseil d’Etat adopté

Le Règlement général sur la protection des données (Règlement 2016/679 ou...

The California Consumer Privacy Act of 2018

The European General Data Protection Regulation has entered into force on...

Défaut de sécurité et réactivité : quels impacts sur la sanction de la Cnil ?

Quel contrôle le Conseil d’État peut-il exercer sur les sanctions...

Droit d’opposition : précisions sur les motifs légitimes

Dans un arrêt du 18 mars 2019, le Conseil d’Etat s’est prononcé sur la...

Droit de rétractation : précisions de la CJUE

Dans un arrêt du 26 mars 2019, la Cour de Justice de l’Union européenne...

Transfert illicite hors UE : confirmation du droit à l’effacement

Quelles sont les obligations d’un responsable de traitement à l’égard...

Pourquoi mettre en place une charte informatique ?

Actuellement, toute entité du secteur public comme privé dispose d’un...

Le Cybersecurity Act adopté par le Parlement européen

Le 12 mars 2019, le Parlement européen a adopté en assemblée plénière le...

Qui peut être désigné directeur de la publication ?

En vertu de l’alinéa 1er de l’article 93-2 de la loi n° 82-652 du 29...

Comment concilier les essais cliniques avec le RGPD ?

A la demande de la Commission européenne, le Comité européen de la...

L’essor du BIM et ses enjeux juridiques

Comme de nombreux secteurs d'activité, le domaine de la construction voit...

Minibons, titres financiers et Blockchain

Le décret n°2018-1226 du 24 décembre 2018 « relatif à l’utilisation d’un...

Sanction de Google : précisions et étonnement sur l’obligation d’information

Par une délibération du 21 janvier 2019, la formation restreinte de la...

Prospection commerciale : vers des exigences renforcées ?

La prospection commerciale est encadrée par des exigences visant à...

Tests de développement : le recours à des données réelles est-il prohibé ?

Avant de pouvoir mettre en production une application ou un logiciel, il...

Confidentialité : sanction de 250 000€ prononcée par la CNIL

Le 26 décembre 2018, la formation restreinte de la Commission Nationale...

Photo de Shanghai, technologies et vie privée

Une photographie agite la toile depuis quelques jours. Baptisée...

Uber France : sanction de 400 000€ prononcée par la CNIL

Le 19 décembre 2018, la formation restreinte de la Commission nationale...

Phishing & Négligence grave, quel remboursement ?

Le phishing est une pratique consistant à soutirer des informations...

Contrefaçon ou manquement contractuel ?

Dans un arrêt du 16 octobre 2018, la Cour d'appel de Paris a posé une...

Libre flux des données non personnelles & RGPD

Dans le cadre de sa stratégie pour le marché unique du numérique, la...

Exercice d’un droit, le titre d’identité est-il obligatoire ?

Le Règlement Général sur la Protection des Données (RGPD) définit les...

Quid de la remise aux autorités de clés de chiffrement

Le 30 mars 2018, le Conseil constitutionnel a répondu à une Question...

How to complain to the European Data Protection Supervisor ?

What is the European Data Protection Supervisor ? The European Data...

Dessins ou modèles : Quelles conditions de protection ?

Ne divulguez pas votre dessin ou modèle avant d'obtenir une protection au...

Mission de service public & Prospection commerciale

Le 25 septembre 2018, la Commission nationale de l’informatique et des...

Cryptologie et biens à double usage

Dans une résolution du 25 octobre dernier sur le meurtre du journaliste...

Coffre-fort numérique : « Sésame, ouvre-toi »

Deux décrets récents ont permis de préciser le cadre juridique applicable...

How to protect your company from patent trolls?

Patent trolls have become common in patent litigation. They can be...

Les clés pour négocier un contrat de licence

Prévoir un calendrier de négociations Pour mener à bien des négociations...

Protection du secret des affaires, un objectif rempli ?

Par une décision n°2018-768 du 26 juillet 2018 du Conseil...

Les étapes clés d’une procédure de notification

Conformément au principe d'accountability, une procédure de notification...

Can you access your deceased relative’s social media accounts?

Following a ruling of the Federal Court of Justice in Karlsruhe (Germany)...

La CNIL sanctionne Dailymotion

Peu de temps après la sanction à l’encontre d’Optical Center de 250 000...

Qu’est-ce qu’une mise à disposition d’un public nouveau ?

Vous souhaiteriez enjoliver ou illustrer vos travaux de recherches, vos...

Usage du portable prohibé à l’école

Dans le cadre d’une procédure accélérée engagée par le Gouvernement le 15...

Sanction d’un transfert illicite de données

Le Tribunal de grande instance (TGI) de Grenoble a rendu une ordonnance...

WIPO: new twist for patents with a free translation device

It is a turning point for intellectual property and more exactly for...

Géolocalisation: mises en demeure de la Cnil

Le 25 juin dernier, la Commission Nationale de l'Informatique et des...

The end of the Privacy Shield ?

The Privacy Shield was adopted on July 12th, 2016 between the United...

CJEU: Exclusivity of the red sole for Mr. Louboutin

On the 12th of June 2018, the Court of Justice of the European Union...

Is a fan page administrator a joint controller ?

The question of the qualification of a fan page administrator as a...

Mesures de sécurité, 75000 € de sanction pour une association

Par une délibération de la formation restreinte n° SAN-2018-003 du...

DPO externe, quel intérêt ?

Le Data Protection Officer (DPO) est le chef d'orchestre de la conformité...

What are executive agreements under the Cloud Act ?

The Clarifying Lawful Overseas Use of Data Act (Cloud Act) has created...

Pourriez-vous être un opérateur de services essentiels ?

La directive 2016/1148 du Parlement européen et du Conseil du 6 juillet...

Sécurité des données : sanction de 250 000 euros prononcée

Par une délibération de la formation restreinte n° SAN-2018-002 du 7 mai...

The end of Net Neutrality: June 11th 2018

On December 14th, 2017, the Federal Communications Commission (FCC)...

Phishing et données bancaires : appel à la vigilance

Le 28 mars 2018, la chambre commerciale de la Cour de cassation a...

Street art & propriété intellectuelle : quels enjeux ?

Tags, fresques, collage, mosaïques, graffitis, « L.A.S.E.R Tags » ou...

Comment réaliser un DPIA ?

Qu'est-ce qu'un DPIA ? Qu’est-ce qu’une analyse d’impact relative à la...

« Cloud Act » : quels enjeux juridiques pour les européens ?

Le « Clarifying Lawful Overseas Use of Data Act », ou Cloud Act, a été...

Facebook’s social media privacy case: what is it all about?

The most recent scandal concerning Facebook was been the collection and...

The ICO’s guide on legitimate interest

Regulation n°2016/679, also known as the General Data Protection...

DPO et RSSI : la complémentarité pour la conformité

A compter du 25 mai 2018, le Règlement général sur la protection des...

Secteur financier : quelle dématérialisation des relations contractuelles ?

L'ordonnance n°2017-1433 du 4 octobre 2017 relative à la...

Tous à vos chartes informatiques !

Dans un arrêt du 22 février 2018 relatif à la consultation, par un...

The French fight against fake news

What is fake news? It has been in the headline of many newspapers for the...

Sécurité des données: mise en demeure publique de la CNIL

Par délibération du 8 février 2018, la Commission nationale de...

What is the European Trade Secrets Directive?

Intangible assets have a predominant place in economic sectors and...

La copie privée : l’utilité d’une rémunération compensatoire

La copie privée : une exception au monopole de l’auteur sur son œuvre La...

Transposition de la Directive NIS en schémas

La directive (UE) 2016/1148 du Parlement européen et du Conseil du 6...

Les enjeux éthiques des algorithmes et de l’IA : le rapport de la Cnil

La loi n°2016-1321 du 7 octobre 2016 pour une République numérique a...

How can Blockchain and trade secrets support each other?

Blockchain technologies are open ledgers of information which are...

What is an Initial Coin Offering (ICO)?

ICO has become a popular term in the legal and financial spheres. It is...

Patent trolls: what are they? what are the risks for IP rights?

"Troll" is a term laden with history. From the imaginary creature living...

Sécurité des données : nouvelle sanction de la Cnil rendue publique

Le 16 novembre 2017, la Commission nationale de l'informatique et des...

Blockchain and the GDPR: how do they interact?

13The General Data Protection Regulation (Regulation n°2016/679, GDPR),...

GDPR: focus on the DPIA

The General Data Protection Regulation (Regulation n°2016/679, GDPR) will...

Signature électronique: à quelles conditions est-elle présumée fiable ?

La digitalisation des usages et des métiers implique de manière...

Devoir de vigilance : votre plan de vigilance est-il prêt ?

Après avoir été déférée au Conseil constitutionnel, la loi n°2017-399 du...

DPO : quels réflexes ?

L’entrée en application du règlement général n°2016/679 sur la protection...

Données personnelles : des sanctions pénales aussi !

Outre les sanctions prononcées par la Commission nationale de...

Propriété intellectuelle: pourquoi réaliser une cartographie ?

Réaliser un recensement des différents actifs immatériels (marques,...

Facebook fined for privacy violations in Spain

Facebook had already been sanctioned for 150 000 euros this May by the...

Who is liable for the Blockchain?

Blockchain is a distributed ledger technology which operates without a...

Droit à la vie privée des salariés : la position de la CEDH

Le 5 septembre 2017, dans l’arrêt Bărbulescu c. Roumanie, la Grande...

What are smart contracts?

Blockchain is a diverse and flexible system. Innovative uses of...

Assurance et propriété intellectuelle : pourquoi ? comment ?

Les titres de propriété industrielle (marque, brevet, dessin et modèles…)...

Libre réutilisation, gratuité, open data et valorisation du patrimoine

Par communiqué de presse du 8 août dernier, les Archives nationales ont...

How can Blockchain protect Intellectual Property rights ?

Blockchain has expanded since its beginning with Bitcoins. Indeed, the...

Base de données : comment la protéger ?

Une base de données est définie comme "un recueil d’œuvres, de données ou...

Duties under the right to data portability

With the coming into application of the General Data Protection...

Overview of the right to data portability

The General Data Protection Regulation (GDPR) n°2016/679 will be...

Sanction de la Cnil : anonymisation au bout de 2 ans

Le 19 juin dernier, le Conseil d’Etat a partiellement confirmé la...

Pourquoi et comment limiter sa responsabilité contractuelle ?

En cas de manquement à une obligation contractuelle, le cocontractant...

Savoir gérer le droit d’accès et les relations avec la Cnil

Par une délibération du 18 mai 2017, la formation restreinte de la Cnil a...

Photo publicitaire retouchée: quelles obligations ?

Le 26 janvier 2016, était adoptée une loi n°2016-41 relative à la...

Comment faire face à un manquement contractuel ?

Engagé dans une relation contractuelle avec un partenaire, vous réalisez...

Les archives publiques dans le nuage

Les administrations peuvent-elles faire appel à un prestataire de cloud ?...

Les archives publiques, une notion à intégrer

Que recouvrent les archives publiques ? L’article L. 211-1 du code du...

Audit de licences par un éditeur, quels réflexes ?

L’audit de licences peut être source de dissensions entre les éditeurs de...

Contrats : comment encadrer l’imprévision ?

L'ordonnance n°2016-131 du 10 février 2016 portant réforme du droit des...

Recours au logiciel libre: quelle balance bénéfices risques ?

Aujourd’hui, un grand nombre de ressources informatiques sont librement...

Quel potentiel pour les smart contracts ?

La technologie de la blockchain se développe dans de nombreux secteurs...

Pas de droit à la suppression des données publiées au registre du commerce et des sociétés

Toute personne dont les données à caractère personnel font l'objet d'un...

Gestion de crise en cas d’incident de sécurité : quelle marche à suivre ?

Il est impossible aujourd’hui de se prémunir totalement contre les...

Publicité ciblée fondée sur les emails : consentement requis

La loi n°2016-1321 du 7 octobre 2016 pour une République numérique a...

Quelle balance bénéfices/risques pour l’utilisation de méthodes Agiles ?

Vous envisagez d’opter pour une méthode Agile pour mener à bien votre...

Les méthodes Agiles : état des lieux

SCRUM, eXtreme Programming, RAD, ASD … Les méthodes de développement...

Application mobile : quelles protections juridiques ?

Avec l’augmentation fulgurante du taux de pénétration des smartphones et...

Marque verbale communautaire et marque renommée : quelle protection ?

Le 8 février 2017, la chambre commerciale de la Cour de cassation a rendu...

Droit à la déconnexion : quels impacts sur les chartes informatiques ?

Depuis le 1er janvier 2017, tout salarié bénéficie d'un droit à la...

Droit d’auteur : originalité et site Internet

En application de l'article L.111-1 du Code de la propriété...

Bases de données : quelles protections ?

Les bases de données peuvent être un élément essentiel dans la...

Deep Web & Dark Web : quelles différences ?

Après avoir passé des années à naviguer sur le réseau internet (également...

Start-ups, valorisez votre actif ! Les enjeux de la PI

Start-ups, vous détenez une invention, un concept, un logiciel ? Vous ne...

Start-up et contrat de travail (1/3)

Avoir besoin d'intervenants lors du lancement de sa start-up peut souvent...

Open Data, une République Numérique ouverte

Le titre Ier de la loi du 7 octobre 2016 pour une République Numérique,...

Organisez la fin du contrat avec votre sous-traitant

Indépendamment de la nature des prestations fournies par un...

Le sous-traitant, gardien des données personnelles ?

L'externalisation de la mise en oeuvre de traitements de données à...

Mise en oeuvre d’un SOC, anticiper les enjeux juridiques

Lorsqu’une entreprise souhaite mettre en place un SOC, de nombreux enjeux...

Sanction pour atteinte à l’e-réputation

Une personne dont les nom et prénom avait été repris pour constituer le...

Hyperlien & Oeuvres protégées par le droit d’auteur

Un hyperlien sur un site internet, vers une œuvre protégée par le droit...

Logiciel & salarié : qui détient les droits d’auteur ?

« L'auteur d'une œuvre de l'esprit jouit sur cette œuvre, du seul fait de...

Bloctel, l’application aux groupes de sociétés

Depuis le 1er juin 2016, les consommateurs peuvent s’inscrire,...

Méthode « Agile » et relation commerciale

La méthode « Agile » est largement répandue au sein des sociétés évoluant...

Expertise de gestion & Expertise in futurum

En tant qu’actionnaire minoritaire d’une société, il est parfois...

Signature scannée : quelle valeur juridique ?

Par souci de simplification ou de gain de temps, nous avons tous déjà...

Crowdfunding & Droit

Alors que la Commission européenne souhaitait "Libérer le potentiel du...

Contrat en anglais et droit français

Nous constatons, au fil des ans, une augmentation des demandes concernant...

Explications sur la liberté de panorama

Le droit français et la liberté de panorama Axelle Lemaire, secrétaire...

Réforme du droit des contrats : quelles négociations ?

L'ordonnance n°2016-131 du 10 février 2016 portant réforme du droit des...

Startup, 3 prérequis juridiques à ne pas oublier

Mathias Avocats accompagne les startup et les entreprises innovantes dans...

Startups: couveuse, incubateur ou pépinière

Les startups, ces jeunes pousses Plusieurs structures d'accueil sont...

Contrefaçon et crime organisé

La contrefaçon et son écosystème trop souvent ignoré La contrefaçon est...

Open data & Données de santé : 2ème édition

La loi de modernisation de notre système de santé du 26 janvier 2016,...

Revenge porn, quelles actions ?

Qu'est-ce que le revenge porn ? Le phénomène du "revenge porn" ou...

Négocier un contrat cloud

Les fournisseurs de cloud acceptent-ils de négocier les contrats ? On...

NDA, un contrat type est-il suffisant ?

Il convient d'ores et déjà de préciser qu'un "NDA-type", qui serait...

Midnight Clause

Connaissez-vous la midnight clause ? Les acteurs d’une négociation...

Le logiciel dit libre

Qu'est-ce qu'un logiciel dit libre ? Un logiciel dit libre est un...

Garantie légale, des nouveautés

La loi n° 2014-344 du 17 mars 2014 relative à la consommation avait...

Oracle, sanctionné pour ses audits de licences

« Oracle », les faits L’Association nationale pour la formation...

La Commission des clauses abusives, les données personnelles et les réseaux sociaux

La Commission des clauses abusives, placée sous l’autorité du ministre de...

Les frontières et les preuves

Extrait de l'article "Les frontières : obstacles à l'obtention des...

Les phénomènes BYOD, BYOC, WYOD, CYOD & COPE

Les phénomènes BYOD, BYOC, WYOD, CYOD et COPE sont des pratiques...

Vidéos des événements sportifs, attention au monopole d’exploitation

Les événements sportifs sont souvent l’occasion de s’interroger sur la...

La Cour de justice de l’Union européenne déclare la directive sur la conservation de données invalide

Dans un arrêt rendu le 8 avril dernier, la Cour de justice a invalidé la...

Géolocalisation: affaire Pergame et décisions de la Cour de cassation

Le 22 octobre 2013, la Cour de cassation a rendu deux décisions remettant...

Réseaux sociaux : le contenu posté vous appartient-il ?

Lorsque vous publiez une image sur Twitter, vous la partagez avec...

La collecte d’informations confidentielles et l’usurpation d’identité

Qu’est ce que le phishing ? Le terme phishing est inspiré du verbe pêcher...