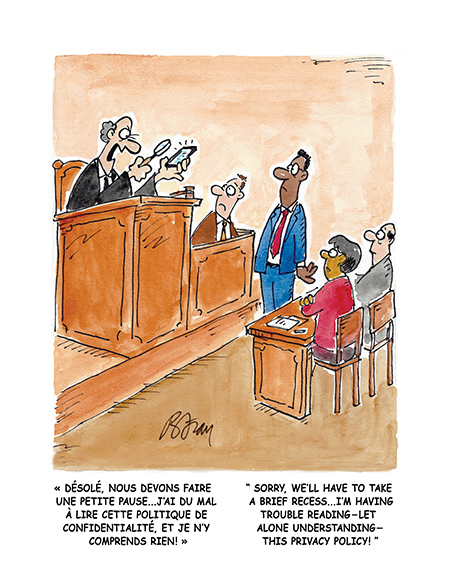

A compter du 25 mai 2021, la réalisation d’une analyse d’impact relative...

DONNÉES PERSONNELLES

Métadonnées : quel accès à des fins pénales ?

Il est interdit d’imposer aux fournisseurs de communications...

Prospection commerciale : la Cnil enjoint la suppression des données

Par une délibération du 8 décembre 2020, la formation restreinte de la...

Information sur les cookies : pratiques à éviter

Par deux délibérations du 7 décembre 2020, la formation restreinte de la...

Clients et prospection commerciale : quelle durée de conservation ?

La conservation pendant quatre ans, à des fins de prospection...

Information et gestion des droits : points d’attention

Après avoir relevé plusieurs manquements (conservation limitée des...

Violation de données : quelle gestion ?

Par une délibération n° SAN-2020-008 du 18 novembre 2020, la formation...

Google Analytics et publicité ciblée

Le dépôt et la lecture de certaines cookies de la solution Google...

Envie de recevoir notre

essentiel du mois ?

Un peu plus de lecture

Mise en oeuvre d’un SOC, anticiper les enjeux juridiques

Lorsqu’une entreprise souhaite mettre en place un SOC, de nombreux enjeux...

Sanction pour atteinte à l’e-réputation

Une personne dont les nom et prénom avait été repris pour constituer le...

Hyperlien & Oeuvres protégées par le droit d’auteur

Un hyperlien sur un site internet, vers une œuvre protégée par le droit...

Logiciel & salarié : qui détient les droits d’auteur ?

« L'auteur d'une œuvre de l'esprit jouit sur cette œuvre, du seul fait de...

Méthode « Agile » et relation commerciale

La méthode « Agile » est largement répandue au sein des sociétés évoluant...

Expertise de gestion & Expertise in futurum

En tant qu’actionnaire minoritaire d’une société, il est parfois...

Signature scannée : quelle valeur juridique ?

Par souci de simplification ou de gain de temps, nous avons tous déjà...

Crowdfunding & Droit

Alors que la Commission européenne souhaitait "Libérer le potentiel du...

Contrat en anglais et droit français

Nous constatons, au fil des ans, une augmentation des demandes concernant...

Explications sur la liberté de panorama

Le droit français et la liberté de panorama Axelle Lemaire, secrétaire...

Réforme du droit des contrats : quelles négociations ?

L'ordonnance n°2016-131 du 10 février 2016 portant réforme du droit des...

Startup, 3 prérequis juridiques à ne pas oublier

Mathias Avocats accompagne les startup et les entreprises innovantes dans...

Startups: couveuse, incubateur ou pépinière

Les startups, ces jeunes pousses Plusieurs structures d'accueil sont...

Contrefaçon et crime organisé

La contrefaçon et son écosystème trop souvent ignoré La contrefaçon est...

Revenge porn, quelles actions ?

Qu'est-ce que le revenge porn ? Le phénomène du "revenge porn" ou...

Négocier un contrat cloud

Les fournisseurs de cloud acceptent-ils de négocier les contrats ? On...

NDA, un contrat type est-il suffisant ?

Il convient d'ores et déjà de préciser qu'un "NDA-type", qui serait...

Midnight Clause

Connaissez-vous la midnight clause ? Les acteurs d’une négociation...

Le logiciel dit libre

Qu'est-ce qu'un logiciel dit libre ? Un logiciel dit libre est un...

Décrets relatifs à la surveillance et au contrôle par l’ANSSI des sites OIV

La protection des activités des OIV Le Livre blanc sur la défense et la...

Garantie légale, des nouveautés

La loi n° 2014-344 du 17 mars 2014 relative à la consommation avait...

Oracle, sanctionné pour ses audits de licences

« Oracle », les faits L’Association nationale pour la formation...

La Commission des clauses abusives, les données personnelles et les réseaux sociaux

La Commission des clauses abusives, placée sous l’autorité du ministre de...

Les frontières et les preuves

Extrait de l'article "Les frontières : obstacles à l'obtention des...

Les phénomènes BYOD, BYOC, WYOD, CYOD & COPE

Les phénomènes BYOD, BYOC, WYOD, CYOD et COPE sont des pratiques...