Le Règlement européen sur la résilience opérationnelle numérique du secteur financier, dit « DORA » (Digital operational resilience act) est applicable à compter du 17 janvier 2025.

Ce Règlement s’inscrit dans la stratégie européenne visant à développer une approche harmonisée de la finance numérique au sein de l’Union européenne (UE). Il fait partie du paquet législatif (Digital Financial Package, DFP) qui comprend aussi le règlement européen sur les marchés de crypto-actifs (MiCA) et le régime pilote pour les infrastructures de marché reposant sur la technologie des registres distribués (DLT).

Objectifs de DORA et actualités

Il vise à « atteindre un niveau commun élevé de résilience opérationnelle numérique ». A cette fin, il fixe des exigences uniformes pour la sécurité des réseaux et des systèmes d’information des entreprises et des organisations opérant dans le secteur financier. L’objectif étant de rendre le secteur financier, au niveau de l’UE, plus résilient, afin de garantir sa sûreté technologique et son bon fonctionnement, ainsi que son rétablissement rapide après des atteintes à la sécurité des technologies de l’information et de la communication (TIC) et des incidents liés aux TIC.

Le règlement DORA a été adopté le même jour, le 14/12/2022, que la directive NIS 2, qui renforce les exigences en matière de cybersécurité au sein de l’UE, pour les entités qualifiées d’essentielles ou importantes, notamment les banques et les infrastructures des marchés financiers.

Il a été adopté également en même temps qu’une directive sur le même thème, qui vise à modifier certaines directives du secteur financier, telles que Solvabilité 2, DSP2 (sur les services de paiement), IORP2 (sur les activités et la surveillance des institutions de retraite professionnelle), MiFID2 (sur les marchés d’instruments financiers) et AIFM (sur les gestionnaires de fonds d’investissement alternatif), afin de les mettre en cohérence avec les nouvelles dispositions du règlement DORA.

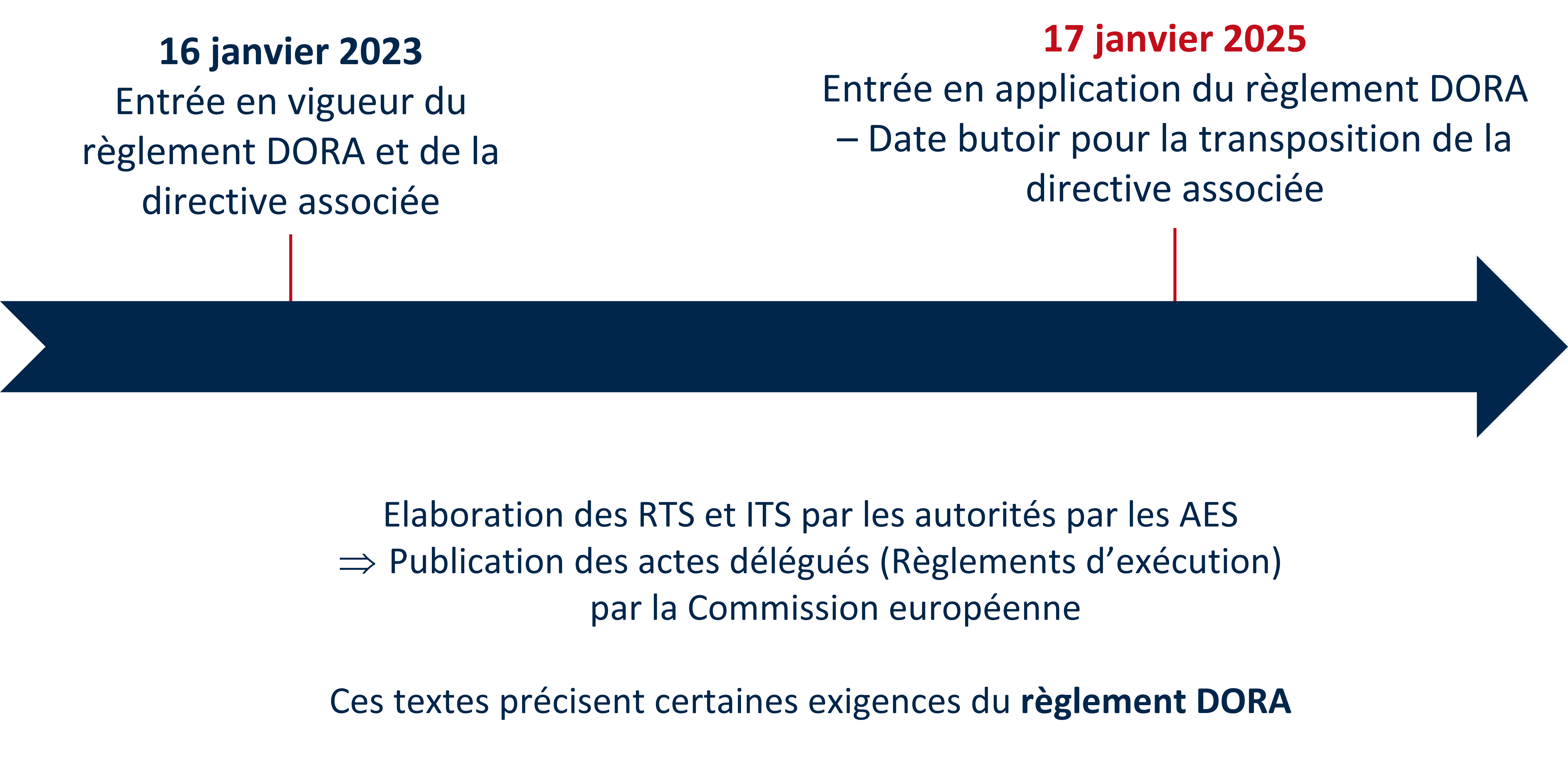

L’article 64 du règlement DORA fixe l’entrée en application du Règlement partir du 17 janvier 2025. Toutefois, de nombreuses dispositions de ce texte ont été précisées dans le cadre de normes techniques (regular technical standards, RTS) et de mise en oeuvre (implementing technical standards, ITS).

En effet, en vertu du Règlement DORA, les autorités européennes de supervision (AES) doivent élaborer des normes, RTS et ITS, destinées à renforcer la résilience opérationnelle numérique du secteur financier de l’UE en précisant certaines dispositions du Règlement DORA. Les projets de normes élaborés par les AES sont soumis à la Commission européenne, pour adoption. Une fois ces règlements d’exécution adoptés par la Commission, ils entrent en application en même temps que le Règlement DORA, le 17 janvier 2025.

Le Règlement DORA prévoit une obligation de maintenir à jour un registre d’informations (Register of Information) au regard des « accords contractuels portant sur l’utilisation de services informatiques (TIC) fournis par des prestataires tiers de services TIC ». A cet égard, les AES ont élaboré une norme, qui a été par la suite aoptée et publiée par la Commission européenne (le 2 décembre 2024) : il s’agit du Règlement d’exécution de la Commission européenne du 29 novembre 2024 définissant des normes techniques d’exécution en ce qui concerne les modèles types pour le registre d’informations.

Le champ d’application du Règlement DORA

L’une des caractéristiques de ce texte est son périmètre très large.

- Entités financières

Ce texte recouvre 21 catégories d’entités du secteur financier,ce qui représenterait plus de 22 000 entités au sein de l’UE (selon le rapport en 2020 du Comité européen du risque systémique, CERS), parmi lesquelles : établissements de crédit, établissements de paiement et de monnaie électronique, prestataires de services sur crypto-actifs, entreprises d’assurance, etc. (article 2)

- Fournisseurs de services TIC des entités financières

Le règlement DORA s’applique aussi aux prestataires de services de technologies de l’information et de la communication (TIC), tels que des plateformes de cloud ou des services d’analyse de données.

Etant précisé qu’un mécanisme de supervision des prestataires « critiques » de services TIC est mis en place au niveau de l’UE. Les prestataires « critiques » seront désignés par les autorités européennes de surveillance (AES) sur le fondement de plusieurs critères : dépendance des entités financières, degré de substituabilité, etc. (article 31).

Les nouvelles obligations prévues par DORA

Elles recouvrent 6 catégories :

- Une gouvernance renforcée, qui implique notamment une pleine responsabilité de l’organe de direction dans la gestion des risques liés aux TIC (article 5).

- Une gestion des risques liés aux TIC : mise en place d’un cadre de gestion des risques (cartographie des risques, mécanismes de détection rapide, procédures de réponse et de rétablissement, …), réexamen annuel du cadre de gestion des risques, réalisation d’audits internes réguliers, etc.

- La gestion, la classification (sur la base des critères définis par le règlement) et la notification des incidents : processus de gestion des incidents (indicateurs d’alerte précoce, remontée d’information, communication de crise, etc.), notification des incidents majeurs (notification initiale, rapport intermédiaire, rapport final).

- La conduite de tests de la résilience opérationnelle numérique : mise en place d’un programme de tests (analyses de vulnérabilité, analyses de sources ouvertes, tests fondés sur des scénarios, tests de performance, tests de bout en bout, tests de pénétration, etc.), suivi et réexamen du programme.

- L’encadrement des prestataires de services de TIC : évaluation et gestion des risques en amont de la contractualisation selon les critères définis par le règlement (article 28, 1) ; clauses obligatoires (description des niveaux de services, etc.) ; suivi permanent de la performance et de la qualité du service, etc.

- Le partage d’informations en matière de cybersécurité entre les entités concernées, afin d’échanger des renseignements liés aux cybermenaces, tels que les indicateurs, tactiques, techniques et procédures, alertes de cybersécurité et outils de configuration (article 45). A noter que cette possibilité est aussi prévue par la directive NIS 2 (article 29).

Ainsi, indépendamment de la gouvernance des acteurs concernés par ce texte et de leur chaîne de valeur, la contractualisation doit également faire l’objet d’une mise en cohérence avec le Règlement et avec les exigences des autorités européennes sectorielles.

Les sanctions en cas de manquements

L’appréciation de la sanction est laissée aux États membres et à leurs autorités compétentes, qui peuvent « adopter tout type de mesure, y compris de nature pécuniaire, propre à garantir que les entités financières continueront à respecter leurs obligations légales ». (article 50.4 c)

Concernant les prestataires critiques de services TIC, l’autorité compétente pourra procéder à des contrôles sur pièces ou sur place et pourra également prononcer des sanctions en cas de non-conformité, notamment des pénalités financières et des astreintes journalières s’élevant à 1 % au maximum du chiffre d’affaires mondial du prestataire de services TIC concerné, et ce pendant une période totale de 6 mois maximum. (article 35)

Les modalités d’application du règlement DORA devraient être précisées dans les prochains mois.

Le 4 décembre 2024, les autorités européennes de supervision (AES) ont communiqué sur l’entrée en application de cette nouvelle réglementation et ont notamment rappelé que le Règlement DORA et ses règlements d’exécution s’appliqueront à compter de janvier 2025, sans période transitoire.

Elles ont également rappelé que les entités financières doivent se préparer aux nouvelles obligations de déclaration ; en particulier, elles doivent mettre à la disposition des autorités compétentes leurs registres des contrats avec les fournisseurs TIC, dès début 2025. Ces registres devront être soumis aux AES avant le 30 avril 2025.

Comment pouvons-nous vous être utiles ? Développement de vos projets, sensibilisation de vos équipes, formation, mise en conformité et gestion des risques. Contactez-nous ! L’équipe de Mathias Avocats est à votre écoute.

Ensemble, développons vos projets et formons vos équipes ! Partageons nos expertises !